דיווח: נוזקת העל Stuxnet תקפה שוב מערכות תשתית באיראן

הנוזקה, אשר השביתה בעבר צנטריפוגות בכורים אטומיים באיראן, אותרה בתחנת כוח ובמפעלים נוספים בדרום המדינה. בכיר איראני האשים את ישראל בהתקפה

- איראן מודה: "אבד מידע רב, יש קשר לסטוקסנט"

- ענקית האנרגיה Chevron מודה: מחשבינו הותקפו על ידי נוזקת העל סטוקסנט

- האקרים איראנים פרצו לסבא"א - ודרשו לחשוף את הגרעין הישראלי

בדומה להתקפת הסייבר הקודמת שבוצעה בעזרתה ב-2010, גם הפעם התמקדה הנוזקה המתקדמת במפעלים בודדים.

לפי סוכנות הידיעות האיראנית ISNA, אנשי מטה הסייבר הממשלתי איתרו את הנוזקה בזמן, הצליחו לבודד אותה ולמנוע נזק במפעלים. ראש ההגנה הפרובינציאלית עלי אכבר אקבאן, אמר שההתעשיה האיראנית היא "מטרה להתקפות סייבר של האויב". לדבריו, מתקנים של חברת החשמל האיראנית באנדר עבאס הותקפו על ידי הנוזקה. אקבאן האשים את ישראל בהתקפה.

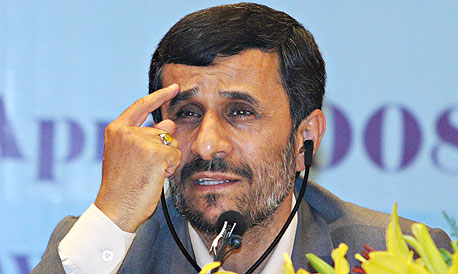

נשיא איראן, מחמוד אחמדינג'אד צילום: בלומברג

נשיא איראן, מחמוד אחמדינג'אד צילום: בלומברג

נוזקות נגד טילים

לפי מקורות זרים - ולטענת שלטונות איראן עצמה - התקפות סייבר הן כלי מרכזי בפעילות המערב נגד תוכנית הגרעין האיראנית: סטוקסנט היתה נוזקת העל הראשונה שאותרה באיראן ולמעשה - הראשונה בעולם. היא תוכננה במיוחד לפריצת מערכות הבקרה של הכור והאצת פעולת הצנטריפוגות תוך הצגת מידע כוזב לטכנאים כדי למנוע אפשרות למנוע את הנזק. בצורה זו, נגרם נזק כבד למערכות הכור - דבר שעיכב בפועל את תוכנית הגרעין האיראנית.

לאחריה, אותרו באיראן נוזקות על נוספות - תוכנות הריגול Duqu ו-Flame. בעוד האחרונות התמקדו בגניבת מידע רגיש וניטור הפעילות במפעלים איראניים, סטוקסנט היתה תוכנת תקיפה ייעודית, שמסוגלת לאתר בקרים פיזיים שנשלטים על ידי מערכות מחשב, לפרוץ אותם ולהקנות שליטה למפעיל.

עדיין לא ידוע מי פיתח את סטוקסטנט, אולם מומחי אבטחה סבורים שאותו גורם לקח חלק גם בפיתוח Duqu ו-Flame, אשר עבורה נכתבה שפת קוד חדשה שלא היתה מוכרת בתחום מדעי המחשב בטרם אותרה באפריל השנה.