איך הפך הכופר לג'וב החדש של ההאקרים

נוזקות שמאפשרות להשתלט על מחשב ולדרוש כופר תמורת שחרורו הפכו נשק להשגת כסף קל עבור האקרים אחרי ההתחממות האחרונה ביחסים בין ארה"ב לסין

משתמשי המחשבים נתקלים בשנה האחרונה בסוג חדש ואלים של תקיפות שעד כה היה בעיקר בגדר שמועה: נוזקות כופר. מי שמחשבו נדבק בבנוזקה כזו מקבל הודעה על גבי מסך המחשב שמסבירה לו בנימוס שתוכן מחשבו הוצפן ושבשביל “לשחררו" הוא יידרש לשלם על כך - בביטקוין. מזרזיף של דיווחים על הידבקות במדינות שונות הפכו הנוזקות לנחשול שגורם נזק ממשי. בחודשים האחרונים דווח בתקשורת העולמית שנוזקות מסוג זה הצליחו לחדור לרשתות של עסקים קטנים, ארגונים גדולים, מפעלים ואפילו בתי חולים, שהפכו למטרה חביבה על ההאקרים. בחודש שעבר אף דווח כי עשרות מחשבים של ממשלת ישראל וארבעה בתי חולים הותקפו בידי נוזקות מסוג זה.

- טרור כלכלי: ההערכות למתקפה של אנונימוס עולה לנו הרבה כסף

- תמיכה טכנית מסביב לשעון ומחירון מסודר: ההאקרים מתמסדים

- ה-FBI שוב חושף פריצה של האקרים למחשבי הממשלה האמריקאית

נכון לסוף חודש מרץ, 3.8 מיליון מחשבים הודבקו בנוזקת הכופר הפופולרית Locky, שנפוצה גם בישראל, ועד כה זוהו כ-1.5 מיליון גרסאות של נוזקות כופר שונות. לפי הערכה של חברת ביטוחי הסייבר ביזלי, תופעת נוזקות הכופר רק עתידה להמשיך להתרחב: לאחר צמיחה של 150% במספר התקיפות ב-2015 צפוי זינוק של 250% במספרן ב-2016.

צילום: Shutterstock /א.ס.א.פ קריאייטיב

צילום: Shutterstock /א.ס.א.פ קריאייטיב

נוזקות הכופר הן לא תופעה חדשה בעולם המחשבים, אך פיתוחים טכנולוגיים, פיננסיים ופוליטיים עומדים מאחורי התפשטותה בשנים האחרונות. הנוזקה הראשונה מסוג זה הופצה כבר ב-1989, אבל התופעה החלה לצבור פופולריות רק ב-2005 ברוסיה. ב-־2011 החלה הפצת נוזקות הכופר מחוץ לגבולות רוסיה לצד שכלולים בשיטת ההצפנה והאפשרות לקבל תשלום אנונימי באמצעות המטבע הווירטואלי ביטקוין.

עד לאחרונה המקור לרוב ההתקפות מסוג זה הגיע ממזרח אירופה. "באופן משעשע אחת הדרכים להימנע מנזק היא להתקין את השפה הרוסית על המחשב", מסבירים בחברת הסייבר סימטריה. "הנוזקה סורקת את המחשב, ואם היא מזהה שמותקנת רוסית במחשב, לרוב היא נמנעת מלהתקין את מטען התקיפה שלה. האקרים רוסים לא נוהגים לתקוף בתוך מדינתם".

עם זאת, מאז חתימת ההסכם בין נשיאי סין וארה"ב בשנה שעברה התגלו יותר נוזקות כופר שמוצאן ממדינת הענק האסייתית. זאת מאחר שההסכם אילץ האקרים סינים למצוא אפיקי הכנסה חדשים לאחר שממשלתם החלה להימנע מתקיפת יעדים אמריקאיים.

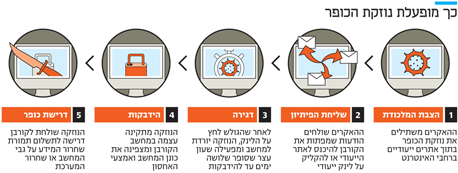

אפשר לשכור נוזקה תמורת 100 דולר

נוזקות כופר - או חטפנים, כופרות, תוכנות כופר - הן למעשה תוכנות שהאקרים משתילים באתרים ברחבי האינטרנט, וההדבקה נעשית לרוב בהקלקה של הגולש התמים על לינק שמוביל לאתר נגוע. מאותו הרגע הנוזקה עוברת למחשב בלי ידיעת בעליו ומתחיל התהליך. בשביל להימנע מזיהוי מקור ההדבקה הנוזקה מפעילה בדרך כלל שעון עצר שמונה 3 ימים מההדבקה ועד ההפעלה: הנוזקה תצפין את הדיסק במחשב הקורבן או תחסום גישה למערכת וכן תציג הודעת כופר שדורשת תשלום במטרה לפתוח את הקבצים או להחזיר את המערכת.

לאחר התשלום אמור הקורבן לקבל מייל ובו קובץ המכיל קוד שיאפשר לו לפתור את ההצפנה. "למעשה, התוקפים מחזיקים את המחשב שלך כבן ערובה ומנסים לסחוט ממך כסף בתמורה להחזרת הגישה אליו", אומרים במעבדות קספרסקי, "אך חשוב להבין שלא בטוח שתקבל בחזרה את הגישה למערכת אפילו אם תשלם אותו".

אף שרק 1.5% מקורבנות הנוזקות משלמים את הכופר, שמגיע לכ-800 דולר לתחנת עבודה, מדובר בעיסוק משתלם מאוד עבור ההאקרים. עלויות הפיתוח מוערכות ב-100 אלף דולר ליצירת נוזקה חדשה, אך תמורת מאות דולרים בודדים ניתן לשכור נוזקה דרך הדארקנט. לעומת ההשקעה התגמול גבוה: לדברי אלי כהן, מנכ"ל חברת אקספריס־סייבר, בחודש מרץ גרפו מפעילי הנוזקה Locky כ-45 מיליון דולר.

"מדובר בעסק שהרווחיות שלו מדהימה", אומר כהן, "זה סיכון נמוך יחסית, ובשבועות ספורים אפשר להרוויח עשרות מיליוני דולרים ולשמור על אנונימיות כמעט מלאה דרך שימוש במטבע הביטקוין ובדארקנט. לאחרונה החלו גורמים פליליים רבים לשלב את פעילות הסייבר כמקור הכנסה נוסף".

ההבדלים בין מפיצי הנוזקות והמדינות השונות שהם פועלים בהן הביאו ליצירת שיטות הונאה שונות. במדינות שפיראטיות תוכנה היא מנהג רווח בהן, דוגמת רוסיה, רבות מנוזקות הכופר מודיעות למשתמש לאחר חסימת הגישה למערכת שלו כי זוהתה תוכנה בלתי מורשית ויש לשלם עבורה. במדינות אירופה וצפון אמריקה, שבהן הפיראטיות פחות רווחת, מופיעות לרוב לאחר חסימת המידע הודעות המתחזות למידע מרשויות אכיפת החוק, הטוענות כי במחשב הנגוע נמצאו פורנוגרפיה לא חוקית או תוכן פלילי אחר.

נוזקה שחוטפת אתרים שלמים

בדיקה שערכו בקבוצת מחקר הסייבר של IBM מצאה שמחצית ממקרי ההדבקה נגרמים על ידי המשתמשים עצמם. אבנר גדעוני, דירקטור מחקר סייבר ב-IBM, אומר שהשיטה הנפוצה ביותר להדבקה היא שליחה של התוכנה כמסמך הנראה בפורמט word או PDF במייל, אבל למעשה מדובר בווירוס עצמו. "שיטה פופולרית אחרת היא הורדת הנוזקה בעת גלישה בדפדפן מלווה במסרים מפתים הממליצים להפעיל אותה", אומר גדעוני.

חברת אבטחת המידע Secoz קטלגה את כל הנוזקות לפי דרגת מסוכנות. הנוזקה המסוכנת ביותר היא Locky, שמסוגלת לתקוף מחשבים ושרתי ווינדוס כאחד, בדרך כלל היא מופצת בשימוש במסמכי אופיס או PDF שמצורפים למייל נגוע או ניתנים להורדה מאתרי אינטרנט שנפרצו והודבקו. אל תסתמכו על האמינות של בעלי האתר, לפעמים אלה כלל אינם מודעים לפריצה עד שלא מתקבלות תלונות של גולשים.

TeslaCrypt ו-CryptoLocker הן לא פחות מסוכנות. דרך ההידבקות מהן שונה, ובדרך כלל מגיעה בהודעת מייל המכילה קישורים לאתרי אינטרנט זדוניים או כאלה הכוללים פרסומות זדוניות. אלה מסוגלים "להזריק" את הנוזקה למחשב המשתמש. רוב תוכנות האנטי־וירוס המודרניות (כל עוד הן מעודכנות) יודעות לזהות את הנוזקות האלה.

CTB־Locker היא משפחה של נוזקות שכבר הפכו די מוכרות. הנוזקה הראשונה מיועדת למחשבים ושרתים ולרוב כבר לא מהווה סכנה גבוהה בגלל שתוכנות האנטי-וירוס מכירות אותה. אבל יש לה אחות תאומה שתוקפת אתרים: הנוזקה "חוטפת" את העמוד הראשי של האתר, מחליפה אותו בגרסה זדונית שמכילה את הנוזקה ודורשת ממפעילי האתר כופר כדי לשחררו.

8 טיפים להתמודדות עם נוזקות כופר

בסיוע מומחים, ערכנו רשימה של מספר נקודות שיסייעו לכם להתמודד עם איומי נוזקות הכופר. ראשית, כמו בבטיחות בדרכים - כך גם בתחום הסייבר. חינוך של המשתמשים מסייע מאוד בהתמודדות עם נוזקות כופר. הנה מספר נקודות נוספות:

1. אל תפתחו קבצים מגורמים שאתם לא מכירים; אל תתפתו להוריד קבצים מאתרים גם אם אלה נראים לכם אמינים ואל תקליקו על קישורים בהודעות שאתם לא מצפים להן - גם אם אלה מגיעים מכתובת מוכרת. קיבלתם דוא"ל חריג? מופיע בדוא"ל קישור למבצע או קופון מיוחד? קיבלתם חשבונית או קבלה לתשלום שנראית לכם חריגה או שמגיעה ממקור שאיתו אין לכם התקשרות עסקית או פרטית? אז כן. התגברו על הסקרנות ואל תפתחו את הלינק. או הקובץ.

2. גבו באופן קבוע את הקבצים והמידע האישי שלכם בשירותי ענן (גוגל דרייב, מיקרוסופט וואן דרייב, דרופבוקס, בוקס ודומיהם). אם אתם מודאגים, אפשר לגבות גם בשני שירותים במקביל.

3. אל תבטחו באף אחד, קישורים זדוניים יכולים להישלח מחברים במדיה החברתית, שותפים לעבודה או חברים למשחקים מקוונים, שהחשבונות שלהם נפגעו בדרך זו או אחרת.

4. הפעילו את האפשרות "הצג סיומות קבצים" בהגדרות של ווינדוס. הדבר יקל מאוד על זיהוי קבצים זדוניים. צריך לדעת להיזהר מקבצים עם סיומות כגון "exe", "vbs" ו־ "scr". מאחר

וסוגים מוכרים רבים של קבצים יכולים גם הם להיות מסוכנים. גורמים עוינים יכולים להשתמש במספר הרחבות כדי להסוות את הקובץ הזדוני כוידאו, תמונה או מסמך (לדוגמא hot־chics.avi.exe או doc.scr)

5. אם אתם מגלים תהליך בלתי ידוע הפועל במחשב, הפסיקו את החיבור לאינטרנט מיידית. אם כלי הכופר לא הצליח למחוק את מפתח ההצפנה מהמחשב, עדיין יש סיכוי לאחזר את הקבצים. עם זאת, זנים חדשים של נוזקות מסוג זה משתמשים במפתח מוגדר מראש, כך שטיפ זה, לרוע המזל, לא יעבוד תמיד.

6. אם הקבצים הוצפנו, אל תשלמו את הכופר, אלא אם כן גישה מיידית לקבצים חיונית. למעשה, כל תשלום מתדלק את העסק הזה שימשיך לשגשג כל עוד אנשים משלמים.

7. מומלץ גם לבטל יכולות ActiveX ו־Macro בתוך מסמכי office.

8. ניתן להוסיף רמת הגנה נוספת על מחשבים גם למשרד וגם לבית. קיימים כיום 2 כלים שניתן להתקין בחינם ויתנו "עוד שכבת הגנה" על תחנות עבודה בבית ובמשרד.